Fitur NSX pada GIO Private

1 people liked this article

A. Pendahuluan

NSX (Network Virtualization and Security) menyediakan fitur lengkap berupa logical network, boundary protocols, dan security service untuk mengatur dan mengelola virtual networks. Untuk memudahkan pengelolaan, Anda bisa menginstal plugin NSX pada vCenter Server. Itu akan memberi Anda kontrol terpusat untuk membuat dan mengelola komponen layanan NSX pada Data Center.

B. Fitur-fitur NSX yang terdapat pada GIO Private

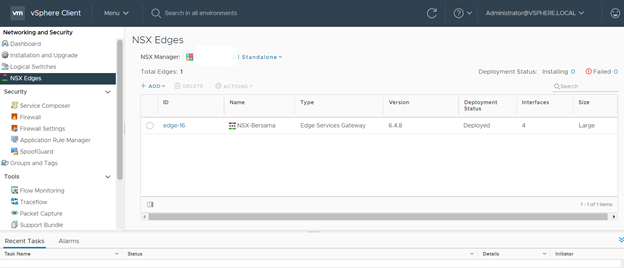

VMware NSX Edge

Fitur ini menyediakan North-South Routing terpusat antara logical networks yang digunakan pada NSX domain dan external physical network infrastructure. NSX Edge mendukung dynamic routing protocols seperti Open Shortest Path First (OSPF), internal Border Gateway Protocol (iBGP), dan external Border Gateway Protocol (eBGP), dan dapat menggunakan static routing.

Kemampuan routing ini mendukung active-standby stateful services dan equal-cost multipath routing (ECMP). NSX Edge juga menyediakan standard edge services seperti Network Address Translation (NAT), load balancing, Virtual Private Network (VPN), dan layanan firewall.

Logical Switching

NSX Logical Switches menyediakan L2 logical networks yang memberlakukan isolasi antara workloads pada logical networks yang berbeda. Virtual Distributed Switches dapat menjangkau beberapa ESXI host dalam kluster melalui L3 fabric dengan menggunakan teknologi VXLAN, menambahkan keuntungan dari manajemen terpusat.

Anda dapat mengontrol cakupan isolasi dengan membuat transport zones menggunakan vCenter Server dan menetapkan logical switches ke transport zones sesuai kebutuhan.

Distributed Routing

Distributed Routing disediakan oleh logical element yang disebut Distributed Logical Router (DLR). DLR adalah router dengan antarmuka yang terhubung langsung ke semua host di mana konektivitas VM diperlukan. Logical Switches terhubung ke Logical Router untuk menyediakan konektivitas L3. Sementara fungsi pengawasan dan control panel untuk control forwarding diimpor dari VM control.

Logical Firewalling

Platform NSX mendukung fungsi penting berikut untuk mengamankan multi-tier workloads:

Native Support untuk kemampuan logical firewalling, yang memberikan stateful protection dari multi-tier workloads.

Dukungan untuk layanan keamanan multi-vendor dan penyisipan layanan, misalnya, pemindaian antivirus, untuk perlindungan aplikasi workload protection.

Platform NSX mencakup layanan firewall terpusat yang ditawarkan oleh NSX Edge Service Gateway (ESG), dan Distributed Firewall (DFW) yang diaktifkan di kernel sebagai VIB package pada semua ESXi Host yang merupakan bagian dari NSX domain tertentu. DFW menyediakan firewall dengan kinerja near line rate, virtualisasi, identity awareness, pemantauan aktivitas, logging, dan fitur keamanan jaringan native untuk virtualisasi jaringan.

Anda dapat mengkonfigurasi firewall ini untuk memfilter lalu lintas pada tingkat vNIC setiap VM. Fleksibilitas ini penting untuk membuat isolated virtual networks, bahkan untuk individual VM jika tingkat detail itu diperlukan.

Gunakan vCenter Server untuk mengelola firewall rules. Tabel rules diatur dengan setiap bagian menerapkan kebijakan keamanan khusus yang dapat diterapkan pada workloads tertentu.

Security Groups

NSX menyediakan kriteria mekanisme pengelompokan yang dapat mencakup salah satu item berikut.

vCenter Server Objects seperti virtual machine, distributed switches, dan cluster.

Virtual machine properties seperti vNIC, nama virtual machine, dan sistem operasi pada virtual machine.

NSX object termasuk logical switches, security tags, dan logical routers.

Mekanisme pengelompokan dapat berupa statis atau dinamis, dan security group dapat berupa kombinasi objek apa pun, termasuk kombinasi vCenter object, NSX object, VM Properties, atau Identity Manager object seperti AD Group.

Security group di NSX didasarkan pada semua kriteria statis dan dinamis bersama dengan kriteria pengecualian statis yang ditentukan oleh pengguna. Grup dinamis tumbuh dan menyusut saat anggota masuk dan keluar dari grup. Misalnya, grup dinamis mungkin berisi semua VM yang dimulai dengan nama web_. Security Group memiliki beberapa karakteristik yang berguna seperti berikut:

Anda dapat menetapkan beberapa security policies ke security group keamanan.

Sebuah objek dapat menjadi bagian dari beberapa security group ada saat yang bersamaan.

Security Group dapat berisi security group lainnya.

Gunakan NSX Service Composer untuk membuat security group dan menerapkan policies. NSX Service Composer menyediakan dan menetapkan firewall policies dan layanan keamanan untuk aplikasi secara real time. Kebijakan diterapkan ke virtual machine baru saat ditambahkan ke grup.

Security Tags

Anda dapat menerapkan security tag ke virtual machine apa pun, menambahkan konteks tentang workloads sesuai kebutuhan. Anda dapat mendasarkan sesuai security group pada security tag. Security tag menunjukkan beberapa klasifikasi umum seperti berikut :

Security state. Misalnya, kerentanan diidentifikasi.

Klasifikasi menurut departemen.

Klasifikasi tipe data. Misalnya, PCI Data.

Jenis Environment. Misalnya, produksi atau devops.

Geografi atau lokasi VM.

Security Groups

Security Policies group rules adalah kontrol keamanan yang diterapkan ke security group yang dibuat di data center. Dengan NSX Anda dapat membuat sections dalam firewall rule table. Sections memungkinkan pengelolaan dan pengelompokan firewall rules yang lebih baik.

Single security policy adalah section dalam firewall rule table. Policy ini menjaga sinkronisasi antara aturan dalam firewall rule table dan aturan yang ditulis melalui security policy, memastikan implementasi yang konsisten. Karena security polocies ditulis untuk aplikasi atau workloads tertentu, aturan ini diatur ke dalam sections tertentu dalam firewall rule table.

Anda dapat menerapkan beberapa security policies ke satu aplikasi. Urutan sections saat Anda menerapkan beberapa security policies menentukan prioritas penerapan rule aplikasi.

Virtual Private Network Services

NSX menyediakan layanan VPN bernama L2 VPN dan L3 VPN. Buat L2 VPN tunnel antara sepasang perangkat NSX Edge yang digunakan di data center sites terpisah. Buat L3 VPN untuk menyediakan konektivitas L3 yang aman ke data center network dari remote locations.

Role Based Access Control

NSX memiliki built-in user roles yang mengatur akses ke komputer atau network resources dalam suatu perusahaan. Pengguna hanya dapat memiliki satu role. Berikut role yang bisa dipilih:

Partner Integration

Layanan dari mitra VMware technology terintegrasi dengan platform NSX dalam fungsi manajemen, kontrol, dan data untuk memberikan pengalaman pengguna yang terpadu dan integrasi tanpa batas dengan platform manajemen cloud apa pun.

Lihat selengkapnya di: https://www.vmware.com/products/nsx/technology-partners#security.

C. Penutup

Semoga pembahasan fitur NSX di Gio Private ini membantu Anda. Temukan bantuan lainnya melalui Knowledge Base Biznet Gio. Jika Anda masih memiliki kendala silahkan hubungi support@biznetgio.com atau (021) 5714567.

Popular Articles

-

Cara Install & Konfigurasi Monitoring Cacti Serta Mengetahui Fungsi Fitur Pada Cacti

15 people say this guide was helpful

-

Cara Mengaktifkan Telnet pada Windows 7, 8 dan 10

5 people say this guide was helpful

-

Install dan Konfigurasi Samba Server pada Ubuntu

5 people say this guide was helpful

-

Jenis-Jenis Software Virtualisasi untuk Membuat Virtual Machine

7 people say this guide was helpful