Cara Implementasi WireGuard Site-to-Site VPN pada Alma Linux 9

0 people liked this article

A. Pendahuluan

Dalam era konektivitas yang semakin penting, implementasi Virtual Private Network (VPN) menjadi salah satu langkah vital bagi organisasi atau individu untuk memastikan keamanan dan kerahasiaan data saat berkomunikasi melalui jaringan publik. WireGuard merupakan salah satu solusi VPN yang mendapat banyak perhatian karena kecepatan, keamanan, dan efisiensinya. Artikel ini akan membahas langkah-langkah implementasi WireGuard Site-to-Site VPN pada platform Alma Linux 9, memberikan panduan langkah demi langkah untuk membangun koneksi aman antara tiga node.

B. Instalasi & Konfigurasi

Persiapan Node

Node Alpha

- IP Address: 192.168.1.1.

- IP Public: 103.127.209.x.

Node Beta

- IP Address: 192.168.1.2.

Node Gamma

- IP Address: 192.168.1.3.

Instalasi WireGuard pada Alma Linux 9

Buka terminal pada masing-masing node dan instal paket WireGuard menggunakan manajer paket favorit Anda (misalnya, yum atau dnf) dengan perintah:

# yum install wireguard-tools atau sudo dnf install wireguard-tools

Konfigurasi WireGuard

Node Alpha (Server)

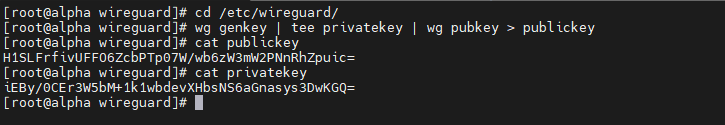

Masuk ke direcory cd /etc/wireguard/ dan buat pasangan kunci privat/publik pada Node Alpha dengan perintah:

# wg genkey | tee privatekey | wg pubkey > publickey

Note: Simpan publickey dan privatekey yang sudah di generate, dan hasil generate key akan berbeda di tiap user.

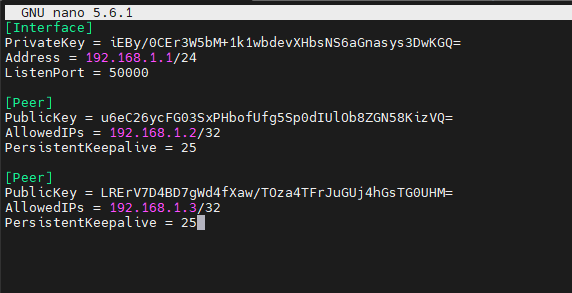

Kemudian, buat file konfigurasi baru dengan perintah sudo nano /etc/wireguard/wg0.conf dan tambahkan konfigurasi berikut:

[Interface]

PrivateKey = (private key Node Alpha)

Address = 192.168.1.1/24

ListenPort = 50000

[Peer]

PublicKey = (public key Node Beta)

AllowedIPs = 192.168.1.2/32

PersistentKeepalive = 25

[Peer]

PublicKey = (public key Node Gamma)

AllowedIPs = 192.168.1.3/32

PersistentKeepalive = 25

Node Beta & Node Gamma (Client)

Masuk ke direcory cd /etc/wireguard/ dan buat pasangan kunci privat/publik pada masing-masing node dengan perintah:

# wg genkey | tee privatekey | wg pubkey > publickey

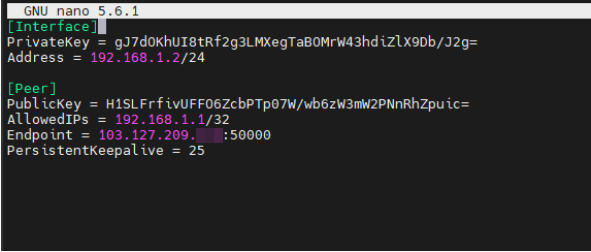

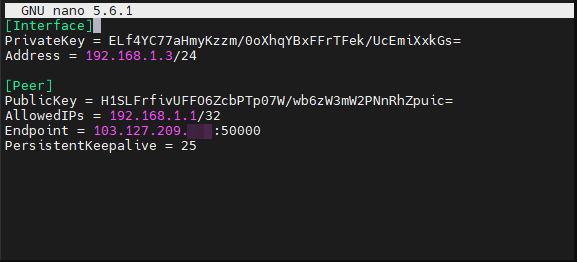

Kemudian, buat file konfigurasi baru dengan perintah:

# nano /etc/wireguard/wg0.conf

Dan tambahkan konfigurasi berikut:

[Interface]

PrivateKey = (private key Node Beta/Node Gamma)

Address = 192.168.1.2/24 (Node Beta) atau 192.168.1.3/24 (Node Gamma)

[Peer]

PublicKey = (public key Node Alpha)

AllowedIPs = 192.168.1.1/32

Endpoint = 103.127.209.xxx:50000

PersistentKeepalive = 25

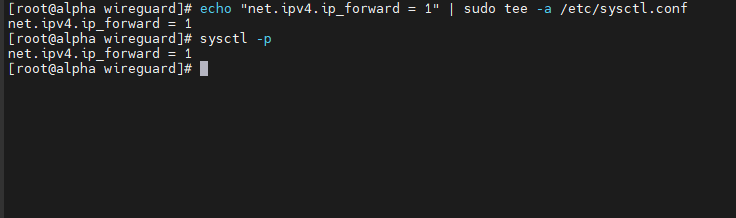

Aktifkan IP Forwarding di semua node:

# echo "net.ipv4.ip_forward = 1" | sudo tee -a /etc/sysctl.conf

# sysctl -p

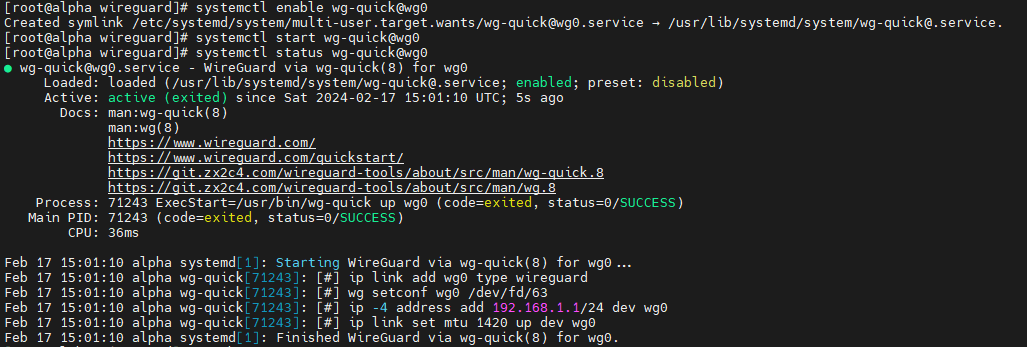

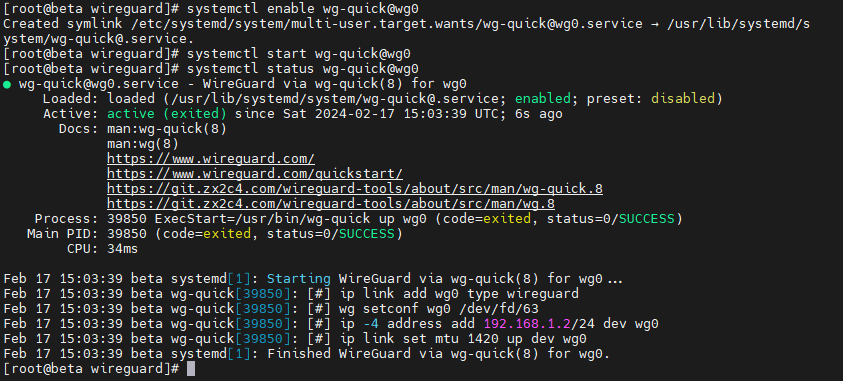

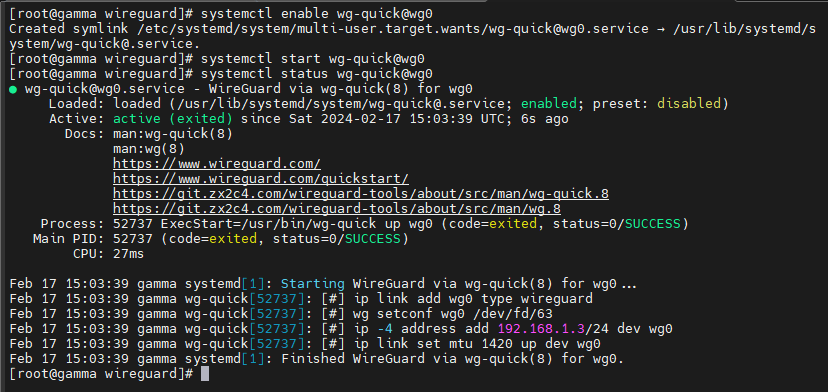

Aktifkan WireGuard di semua node:

# systemctl enable wg-quick@wg0

# systemctl start wg-quick@wg0

# systemctl status wg-quick@wg0

C. Percobaan

Setelah menyelesaikan konfigurasi WireGuard Site-to-Site VPN pada Node Alpha (Server), Node Beta, dan Node Gamma (Client), sekarang saatnya untuk melakukan percobaan koneksi antara ketiga node tersebut.

Percobaan Koneksi

- Pertama, pastikan semua konfigurasi sudah disimpan dan layanan WireGuard telah diaktifkan pada masing-masing node.

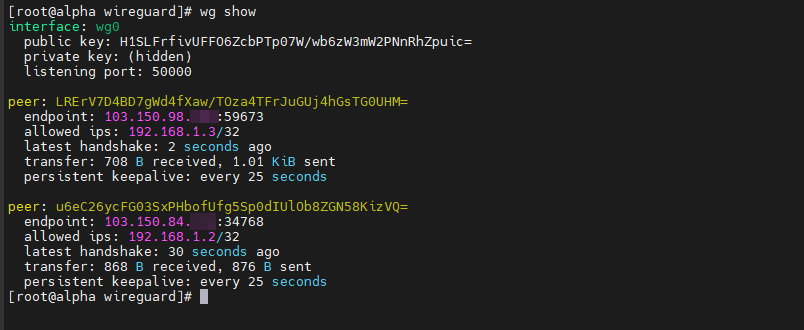

- Mulailah dengan memastikan bahwa Node Alpha (Server) telah aktif dan listen koneksi dari Node Beta dan Node Gamma. Jalankan command pada Node Alpha

wg show.

Percobaan Ping

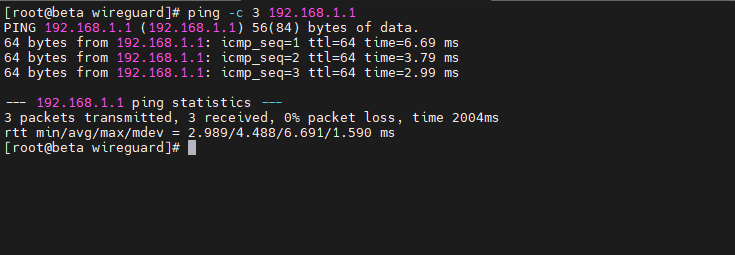

Dari Node Beta, coba lakukan ping ke Node Alpha dengan menjalankan perintah ping -c 3 192.168.1.1.

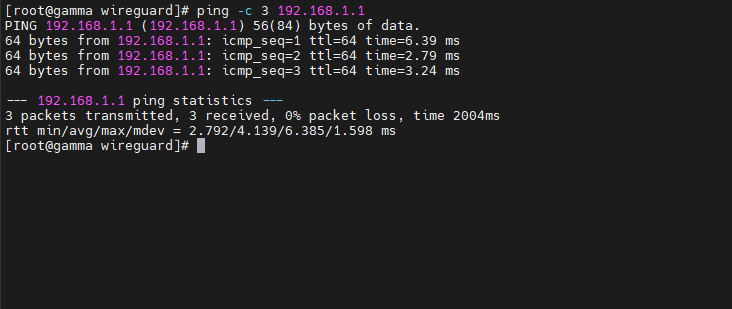

Dari Node Gamma, coba lakukan ping ke Node Alpha dengan menjalankan perintah ping -c 3 192.168.1.1.

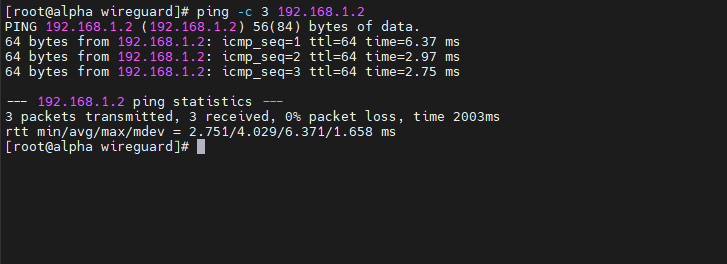

Selanjutnya, dari Node Alpha, coba lakukan ping ke Node Beta dengan menjalankan perintah ping -c 3 192.168.1.2.

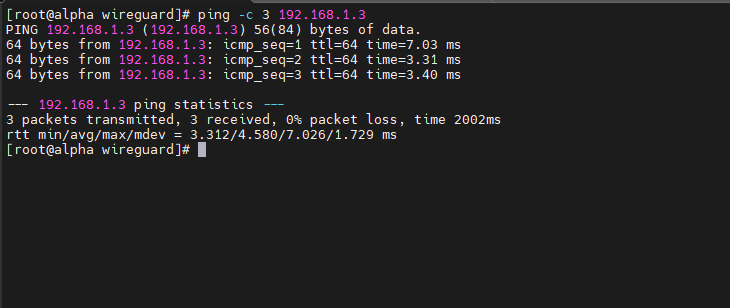

Terakhir, dari Node Alpha, coba lakukan ping ke Node Gamma dengan menjalankan perintah ping -c 3 192.168.1.3.

Catatan:

Pastikan bahwa firewall pada setiap node telah dikonfigurasi untuk mengizinkan lalu lintas yang sesuai untuk koneksi VPN. Jika koneksi atau ping tidak berhasil, periksa konfigurasi WireGuard pada masing-masing node dan pastikan tidak ada kesalahan dalam langkah-langkah konfigurasi yang telah dilakukan.

Dengan berhasilnya percobaan koneksi dan ping antara ketiga node, dapat disimpulkan bahwa implementasi WireGuard Site-to-Site VPN pada Alma Linux 9 telah berhasil dan koneksi antara Node Alpha, Node Beta, dan Node Gamma telah dibangun dengan aman dan terenkripsi.

D. Penutup

Dengan mengikuti langkah-langkah di atas, Anda telah berhasil mengimplementasikan WireGuard Site-to-Site VPN pada tiga node dengan menggunakan Alma Linux 9. Koneksi yang aman dan terenkripsi antara node-node tersebut memungkinkan pertukaran data yang dapat dipercaya, menjaga keamanan dan kerahasiaan dalam komunikasi jaringan Anda. Jangan ragu untuk menyesuaikan konfigurasi ini sesuai dengan kebutuhan spesifik Anda dan menjelajahi lebih lanjut kemampuan yang ditawarkan oleh WireGuard untuk memenuhi kebutuhan VPN Anda.

Semoga artikel yang telah kami sampaikan di atas dapat membantu Anda. Anda juga dapat menemukan artikel lainnya melalui halaman Knowledge Base Biznet Gio. Jika Anda masih memiliki kendala teknis terkait dengan layanan Biznet Gio, Anda dapat menghubungi kami melalui email support@biznetgio.com atau dapat melalui live chat di website Biznet Gio, melalui chat WhatsApp dan juga dapat melalui telpon (021) 5714567.

Popular Articles

-

Cara Install & Konfigurasi Monitoring Cacti Serta Mengetahui Fungsi Fitur Pada Cacti

15 people say this guide was helpful

-

Cara Mengaktifkan Telnet pada Windows 7, 8 dan 10

5 people say this guide was helpful

-

Install dan Konfigurasi Samba Server pada Ubuntu

5 people say this guide was helpful

-

Jenis-Jenis Software Virtualisasi untuk Membuat Virtual Machine

7 people say this guide was helpful